När säkerheten blir för svår

Numera är det ärligt talat rätt lätt att motivera säkerhet i princip alla lägen. Det är ingen som längre tycker det är för jobbigt att man måste logga in på alla ställen man går. Det är alltid bättre än att bli av med sina uppgifter eller att någon hackar ens konto.

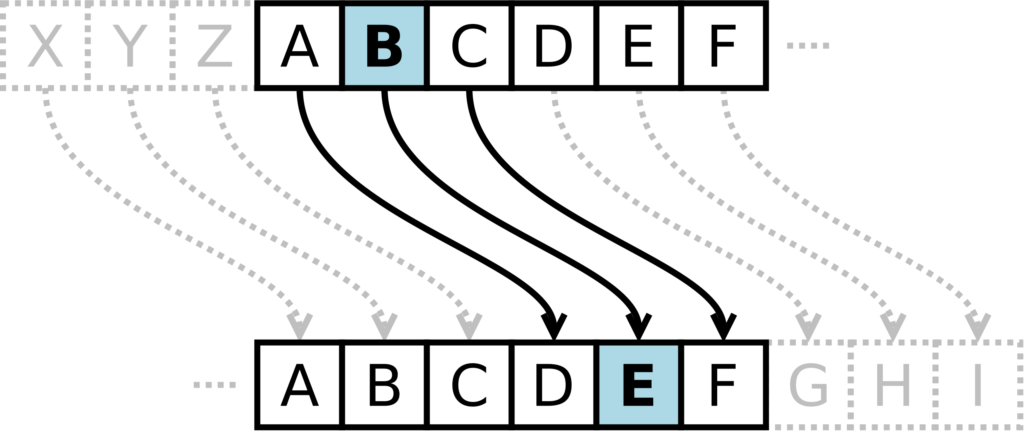

Men det finns fortfarande en smärtgräns när säkerheten blir ett hinder i vägen för arbetet. En klassisk mekanism för att demonstrera säkerhet i ett projekt eller när man konstruerar något är ”USE”-modellen. Den går ut på att se tre faktorer : ”Användarvänlighet (Usability), Säkerhet (Security) och Kostnad (Economy)”.

Användarvänlighet är när en produkt är enkel och kan användas utan problem eller utan att kräva några förberedelser. Säkerhet är en process där produkten görs så säker som det går. Och kostnad är att produkten är så billig som möjlig. Det som är intressant är att man bara kan välja två av dessa faktorer. Den tredje får man offra. En produkt som är billig och

användarvänlig är inte säker. En produkt som är

användarvänlig och säker är inte billig och en produkt som är billig och säker är inte användarvänlig.

Ett klassiskt exempel på när säkerheten offras är när president Kennedy krävde att man skulle sätta en kod på varje kärnvapenbestyckad missil. Denna kod måste anges för att låsa upp missilen. Detta blev byggt, men man valde koden 00000000 (åtta nollor) som kod för alla missiler. Detta dokumenterades också i pappren. Så på pappret var det ett säkert skydd, medan det i verkligheten inte dög någonting till i det avseendet.

Enligt boken ”Jävla skitsystem” skriven av Jonas Söderström, lade IT-avdelningen in ett lösenordsskydd på en vårdcentrals terminaler. Detta stängde skärmen efter ett antal minuters inaktivitet. Terminalerna i receptionen måste ju vara igång, så personalen lade datormusen i en vagga som används för att kontinuerligt skaka om blodprovet så att de inte ska koagulera. Effekten blev att vaggan höll muspekaren igång så att skyddet aldrig startade.

Listan på hur folk går runt säkerhet kan göras hur lång som helst, men anledningen verkar alltid vara den samma: det är för jobbigt hantera saker som har hög säkerhet. Och det är också utmaningen för oss i branschen: att bygga säkerhet så att den säkra vägen också är den naturliga. Ett exempel: biometrisk inloggning är hyggligt säker och gör inte lösningen mycket krångligare än att bara använda namn och lösenord. Så visst finns det säkerhet som fungerar utan att vara iväg.

Senaste kommentarer