Är paranoia ett krav i branschen?

Svaret är: det är det inte. Men man kan ju undra med tanke på vilket negativt tankesätt som krävs för att kunna jobba med IT-säkerhet ibland. Förutsätt att alla hackare är ute efter just ditt nätverk. Förutsätt att det alltid är någon som hittar på en helt ny attack som du snart måste förstå för att kunna skydda dig själv, dina kunder eller ditt jobbs nätverk.

Är du på det ”blåa laget” (försvarare), måste du förstå allt som finns med nätverksdesign, säkerhet på djupet och alla principer och regler som kommer med ditt jobb.

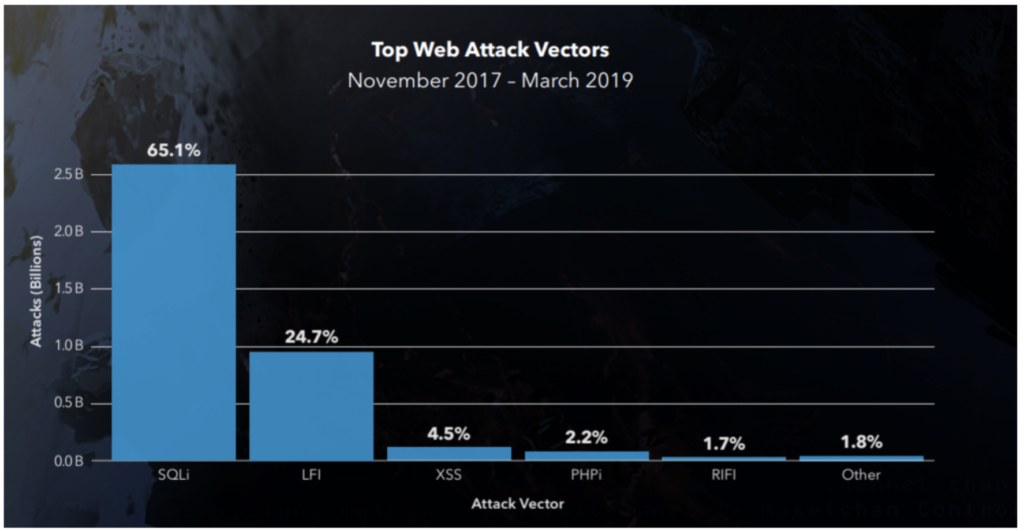

Är du på det ”röda laget” (pentestare/red team/white hats) gäller det att lära dig hur man hackar med de senaste attackerna, förstår hur nya teknologier kan knäckas och hur du tar dig in när allting samtidigt säkras upp med nya versioner.

Blir det bättre eller sämre? I min åsikt, både och. Vi blir allt bättre på vad vi håller på med och samtidigt blir våra motståndare bättre och får allt större budgetar. Länder som knappt verkar kunna ha elektricitet för att driva glödlampor i varje hem, genererar superkompetenta hackergrupper som snabbt får internationellt renomé.

Detta inlägg samlar ihop flera andra diskussioner vi har haft tidigare. Att man alltid måste lära nytt, att allting förändras kaotiskt, att ingenting kan antas och att man aldrig får sluta bygga på sin säkerhet.

Om du inte har fattat det än – du arbetar i en av de mest kaotiska branscherna som finns.

Senaste kommentarer