Baksidan av multifaktor-autentisering

Vi och i princip alla andra sjunger multifaktorautentiseringens (MFA) lov. Slå på nu och slipp få kontot övertaget av hackare. Även om SMS-varianten inte är så säker, är den många gånger bättre än att bara använda lösenord. Bäst är ju appar som Google Authenticator och Microsoft Authenticator som används för att generera en tillfällig kod från mobilen när du loggar in på siten du ska till..

Men det finns en baksida som kommer bli allt mer och mer tydlig när alla går över till MFA. Är det att det tar längre tid att logga in? Nej, absolut inte. Det är en acceptabel ”trade off” om du frågar mig.

Nej, problemet är vad som händer när du tappar mobilen, den går sönder eller du får den stulen. Vad gör du då?

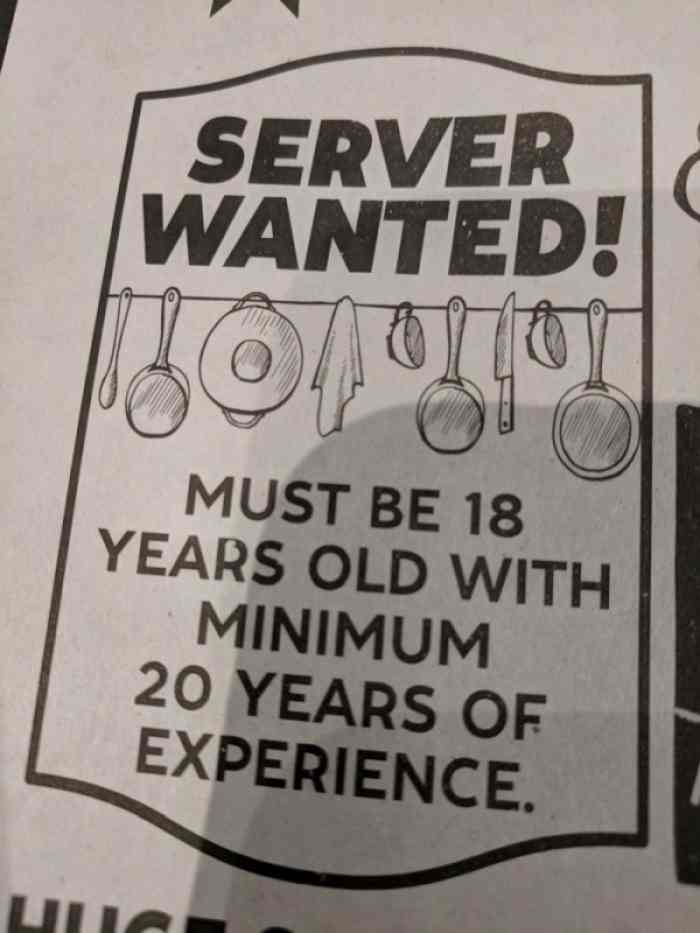

Jag kollade runt lite på det hela och exakt vad som händer när du inte längre kommer in på dina konton beror på siten i sig. En del har backuplösningar så att du kan skicka koder till telefonnummer. En del ger dig ett masterlösenord som du förväntas skriva ut och lagra någonstans eller spara i en lösenordshanterare. Detta låter dig komma in i alla fall. Men en del siter beklagar bara att ditt konto nu är omöjligt att återställa.

Det finns diverse lösningar för att backa upp authenticatorn, men det är något som kräver en del arbete för att fungera. Om du nu genererar koder för en 10-15 konton i mobilen är det hög tid att planera för hur du ska komma in i siterna om du blir av med mobilen.

Processen med borttappade lösenord är ju enkel, de flesta siter har en ”forgot my password”-knapp. Men en sådan skulle ju vara en väg runt säkerheten om det var möjligt att återställa tillgång till kontot på det sättet med MFA påslaget trots att du tappat mobilen. Så det kan aldrig bli en lösning i framtiden.

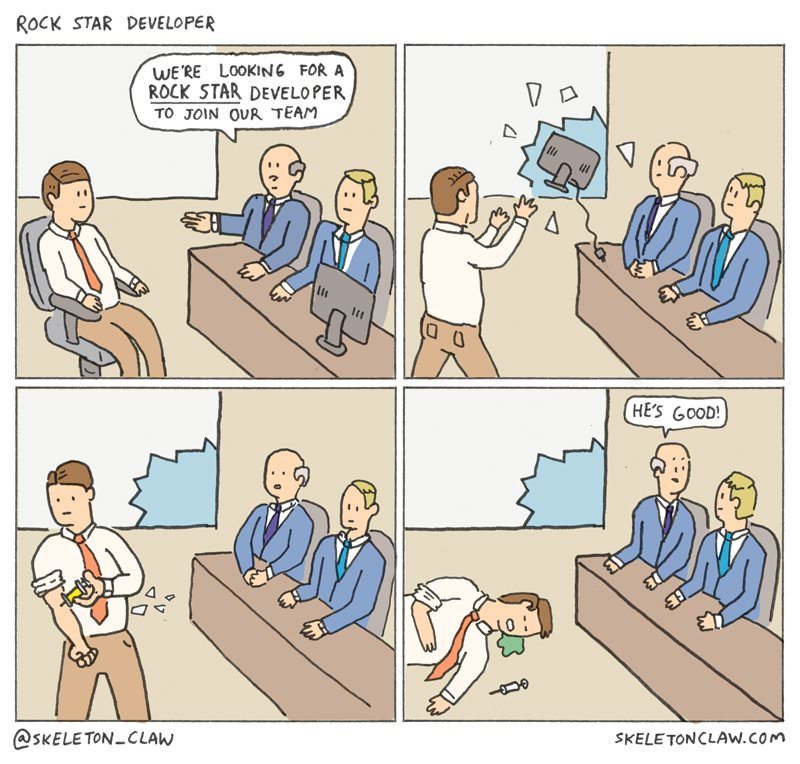

Detta har vi sett förut: hur nya lösningar rullas ut och blir riktigt populära innan problemen har lösts.

Tror detta inlägg i framtiden kommer mynna ut i en diskussion om backuper. Har du ett Office 365-konto? Ett Google konto? Bra, var är då dina backuper av innehållet på dem? Värt att fundera på, eller hur?

Senaste kommentarer