Show Notes för #82 – Den nya ”månlandningen”

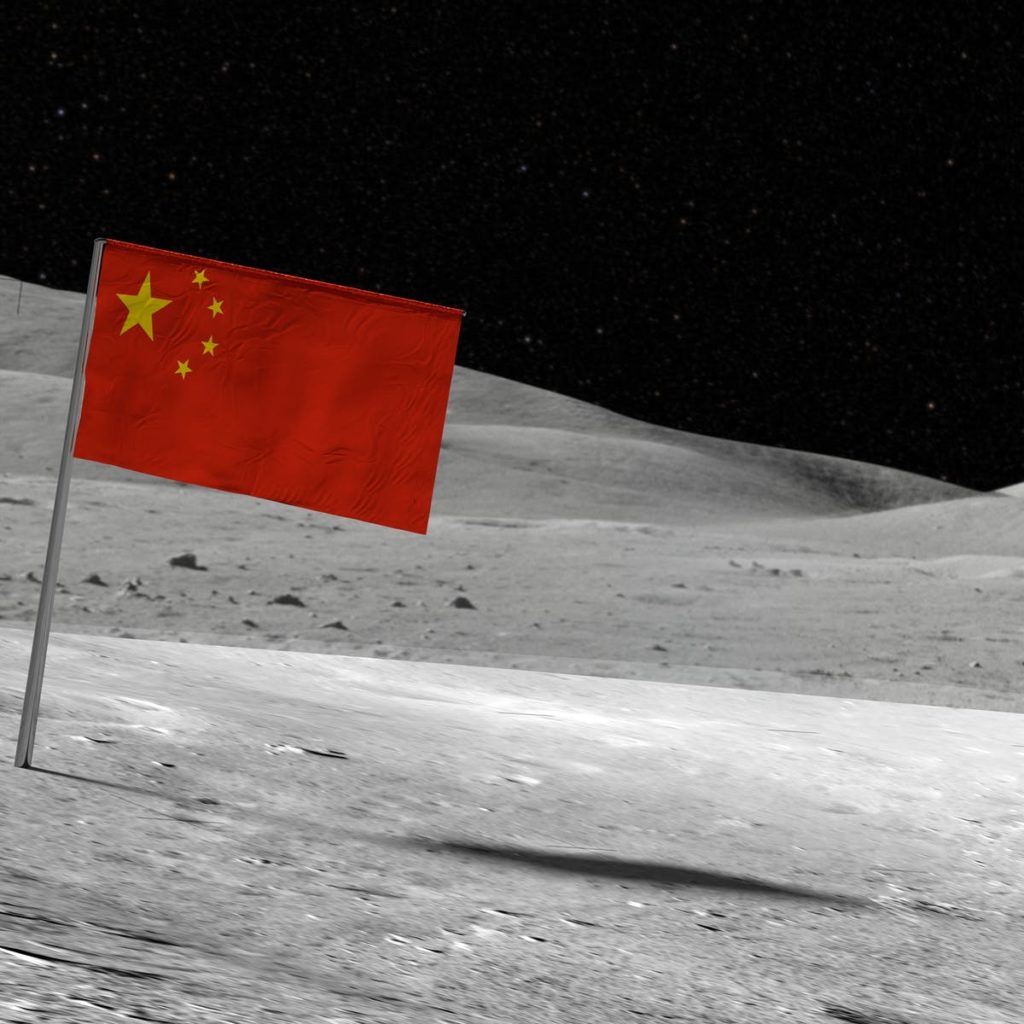

Avsnittet heter 82 – Den nya ”månlandningen”

Det spelades in 2020-06-26 och lades ut 2020-06-28.

Deltagare: Mattias Jadesköld och Erik Zalitis.

Show notes skrivna av Erik Zalitis.

För några veckor sedan var det det förflutnas lärdomar som gällde när vi pratade om ”utdöda säkerhetsteknologier”, men denna gång är det framtiden som den kan tänkas se ut i och med att Kina slänger sin hatt i ringen. AI, Kvantdatorer, Block chain och IoT.

Månlandning är ju en jämförelse som förpliktigar, eller hur? Men är det vad vi pratar om? USA spenderade enorma pengar på projektet att landa på månen. Komikern Tom Lehrer uttryckte det sähär på sitt karaktäristiska giftiga sätt:

”And what is it that put America in the forefront of the nuclear nations? And what is it that will make it possible to spend twenty billion dollars of your money to put some clown on the moon? Well, it was good old American know how, that’s what, as provided by good old Americans like Dr. Wernher von Braun!”

Må så vara, men projektet lyckades, med liten marginal framför Sovjet. Därefter tacklade Amerikanarna av många år framöver. Men den som uppnår målet att hitta på en revolutionerande ny typ av AI eller kvantdator kommer ha mycket att vinna… För ett tag… Jag kommenterar på att det är en tillfällig seger, eftersom historien visar att andra länder snabbt kommer i kapp, ofta med hjälp av agenter och industrispionage.

Men fem till tio år av att vara marknadsledande kan räcka för att hålla täten eller till och med skifta världens centrum. Jag förutspådde att Kina inom tjugo år skulle kunna ta över ledarrollen från USA. Ett kanske lite kontroversiellt uttalande, men det är en distinkt risk/möjlighet beroende på hur du ser på saken. Kanske är den ”gamla världen”, hur man nu definierar den, i samma tillstånd som det Västromerska imperiet under 400-talet. Spekulativt kanske, men inte omöjligt.

Links

Jag var nog lite väl optimistisk när jag sa att Sovjet var några veckor från att slå Amerikanarna med en bemannad expedition till månen, men det var, precis som jag sa en allvarlig explosion som satte ”p” för den möjlighet de hade:

https://www.youtube.com/watch?v=U9fkYIrRwbo

Faktum är att det var flera explosioner, varav en med många dödsoffer som till sist gjorde det omöjligt att hinna i tid. Och raketerna var inte ens adekvata för uppdraget. Men det är uppenbart att de hade en högst reell chans att slå Amerikanarna i kapplöpningen, vilket USA var väl medvetna om.

Winston Rowntree har en filosofisk, rätt elak och humoristisk version av det hela med månlandningen:

http://www.viruscomix.com/page545.html

En bra genomgång av det hela visar på alla problem som fanns:

https://www.forbes.com/sites/startswithabang/2019/07/11/this-is-why-the-soviet-union-lost-the-space-race-to-the-usa/#43df65c84192

Men tillbaka till nu och framtiden:

IDG rapporterar:

https://computersweden.idg.se/2.2683/1.735175/tencent-investera-ai-molnet?queryText=kina

Senaste kommentarer