Show notes för #74 – Nigeriabrev från fängelset

Avsnittet heter #73 – Nigeriabrev från fängelset

Det spelades in 2020-05-01 och lades ut 2020-05-03.

Deltagare: Mattias Jadesköld och Erik Zalitis.

Show notes skrivna av Erik Zalitis.

Vi har under den tid vi funnits karvat ut en egen liten nisch för oss själva. Där andra pratar om det absolut senaste som hänt, tittar vi ofta bakåt och funderar på hur vi hamnade där vi nu är nu inom IT-säkerhetsområdet.

Nigeriabrev är en gammal företeelse, som funnits långt före epost blev en grej.

Hope Olusegun Aroke verkar vara en tvättäkta ”kriminell hjärna” som inte låter någon form av hinder stoppa hans framfart. Så honom har vi garanterat inte hört det sista från.

Men har han skickat Nigeriabrev? Det vet vi faktiskt inte. Det står bara om bedrägerier, så det kan han mycket väl ha sysslat med. Därför tar detta avsnitt två spår: det berättar dels om honom och dels om Nigeriabrevet som fenomen.

Nigeriabrev

UC förklarar begreppet.

https://www.minuc.se/id-stold/vad-ar-nigeriabrev

För den som tror att det bara är de okunniga som åker dit på dem.

https://www.aftonbladet.se/nyheter/a/ngWlMm/han-atalas-for-miljardsvindel

Jag anser att girighet snarare än dumhet är förklaringen till att folk blir lurande. Men en mer djuplodande analys finns att läsa här.

https://www.bbc.com/worklife/article/20180727-why-so-many-people-fall-for-scams

Jo, jag sa ju att det är lukrativt nog att dra in mycket pengar så att bedragarna fortfarande vill hålla på med det… och det är det ju…

https://www.cnbc.com/2019/04/18/nigerian-prince-scams-still-rake-in-over-700000-dollars-a-year.html

Spamhaus och spam

Spamhaus ROKSO (Register of Known Spam Operation) visar att antalet ”spamoutfits” numera bara är runt 100 stycken, snarare än de runt 200 de var på den tiden jag var system admin. Kan man tänka sig att de minskat som en effekt av att spam som företeelse inte är lika lukrativt längre?

https://www.spamhaus.org/rokso/

Sanford ”Spamford” Wallace var i fängelse fram tills 2018 och han verkar inte ha hittat något sätt att spamma efteråt, så han har just nu ”indisponibel” för att fortsätta med sitt kall. Men vi lär inte ha hört det sista från honom…

https://en.wikipedia.org/wiki/Sanford_Wallace

Får också be om ursäkt för ett fel i programmet, det var inte Sanford Wallace, utan en annan spammare, Alan Ralsky som fick tonvis med reklamblad per post som en hämnd. Annars stämmer ju historien i sig…

https://www.theregister.com/2002/12/11/spammer_gets_junk_mailed/

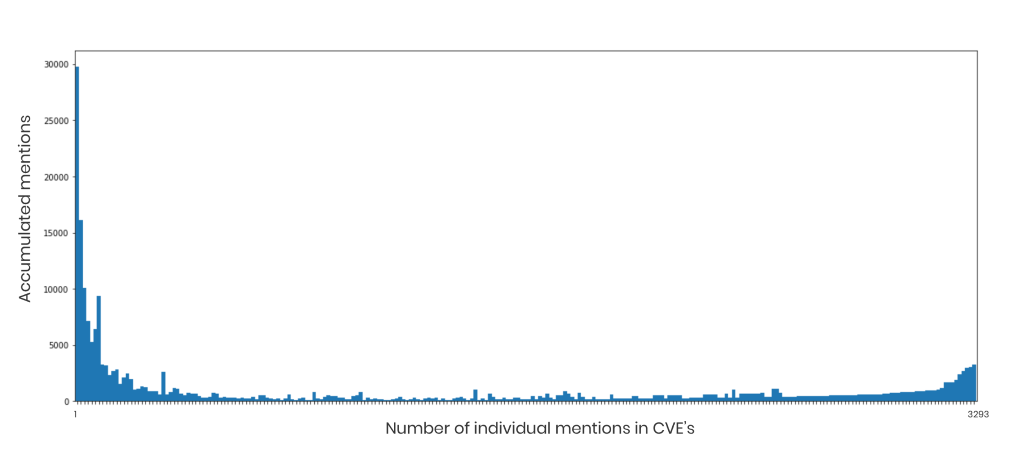

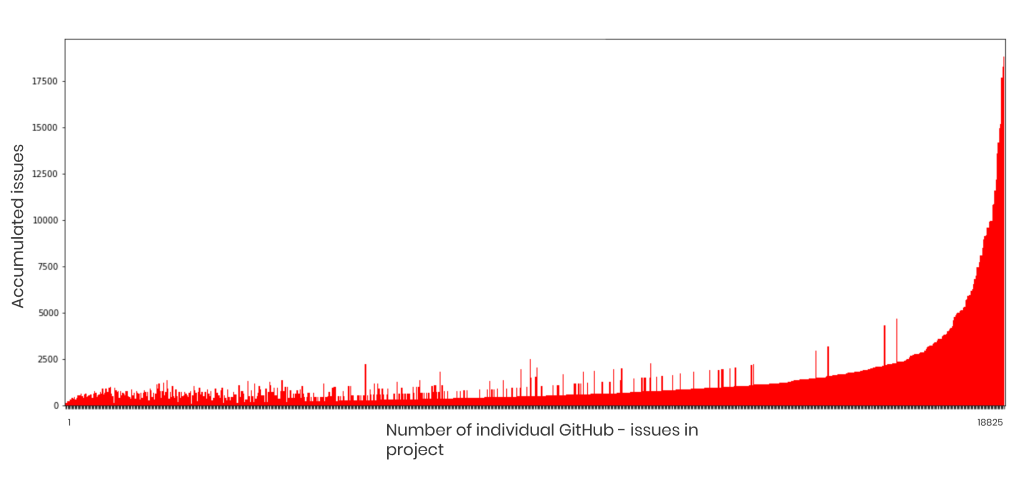

Man ska ju kunna backa upp sina påståenden också, och här är en bra graf för att visa att spam-mängden minskar:

https://www.statista.com/statistics/420391/spam-email-traffic-share/

Redan 2015 var det ganska klart att spammens glansdagar var över och det har inte blivit ”bättre” sedan dess:

https://www.bbc.com/news/technology-33564016

(Eller, jo, det har blivit BÄTTRE. Beror på ens perspektiv på saken 🙂 )

För den som undrar vad som hänt, så kan man ju lätt se att spear-phishing och riktade attacker är det som växer i populäritet snarare än spammens breda ”hagelbrakar-spridnings”-metod för att nå ut.

Nigeria

Jag sa också att Nigeria har 150 miljoner invånare, vilket visade sig vara lite gamla uppgifter. 2016 års folkräkning fick det till runt 186 miljoner. Alltså ett mycket stort land sett ur ett befolkningsperspektiv.

Nigeria som land.

https://sv.wikipedia.org/wiki/Nigeria

Senaste kommentarer