Show Notes för #88 – Från det kalla kriget till dagens spioner på nätet

Avsnittet heter 88 – Från det kalla kriget till dagens spioner på nätet

Det spelades in 2020-07-07 och lades ut 2020-08-23.

Deltagare: Erik Zalitis, Fredrik Eriksson (Försvarshögskolan)

Show notes skrivna av Erik Zalitis.

Det kanske kan tyckas märkligt att avsnittet pågår i över 50 minuter innan IT-säkerhetsområdet berörs. Men detta är inte så konstigt. Hur länge har IT-säkerhet ens varit ett ämne? Inte lika länge som vi haft spioner, agenter, provokatörer och underrättelsetjänst. Vårt kära område ärvde allt detta innan det ens kommit en meter på vägen mot den verklighet vi har idag.

Fredrik Eriksson jobbar på Försvarshögskolan och har god koll på historien. Man skulle, som ni säkert vet, kunna säga att kalla kriget började efter 1945 när de såta vännerna USA och Sovjet började titta snett på varandra. Den värld som Roosevelt, Stalin och Churchill skapade på Jalta efter ett fylleslag eller två har vi levt i sedan dess. Sovjet må ha fallit och nya spelare har dykt upp, men kalla kriget är inte dött.

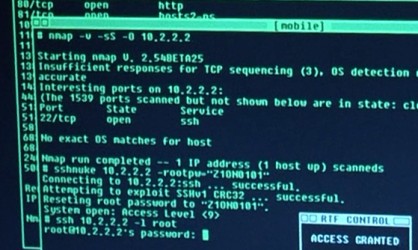

Någon gång på 2000-talet började världen ändras i en allt snabbare takt och Internet ändrade ekvationen totalt. De spelare som såg möjligheterna vann och de andra fick nöja sig med att gå kräftgång.

Fredrik har en enorm kunskapsbank som han gärna öser ur och avsnittet är faktiskt en timme långt, men Fredrik har inga problem att hålla det hela intressant och spännande.

Det är lätt att bli kallad foliehatt när man oroar sig för säkerhet och privat information, men Fredrik berättar klart och koncist om hur hoten faktiskt ser ut, baserat på sin egen och Försvarsområdets totala kunskap. Kalla mig gärna paranoid, men den dag Försvarsmakten INTE är det, då har vi problem.

Runt 49:30, citerar jag Asimov. Hela citatet ovan.

Länkar

Några tankar om framtiden från mig:

En mycket intressant diskussion om hur USA tappat mark och nya spelare tar över:

https://www.youtube.com/watch?v=hhMAt3BluAU

Kanadensaren JJ McCoullough berättar roat om påverkansaktioner han sett i verkligheten:

https://www.youtube.com/watch?v=2mQ8plzWl9g

(Alla påverkansaktioner görs inte nödvändigtvis av stater, man kan råka ut sekter, politiska organisationer eller andra aktörer som säljer ideologier eller synsätt)

… och till sist, jag passar på att tipsa om ett högst personligt litet projekt, en ”radiostation” som spelar Amiga-musik blandat med anekdoter från Amigans storhetstid. Det är inte en uns IT-säkerhet i den dock. Men allt kan inte handla om det, bara nästan allt…

Senaste kommentarer